Vous vous souvenez peut-être de la loi de programmation militaire ? Ou bien de la loi terrorisme ?

Pour la première, il s’agissait — entres autres — de légaliser les pratiques “alégales” des services de renseignement. On peut dire aussi illégales, mais le terme est moins porteur médiatiquement. Il faut savoir que les services de renseignement n’attendent pas forcément l’évolution de la loi pour exploiter au maximum les avancées technologiques, et qu’il est bien pratique de se passer d’un juge pour cela afin d’être plus rapide.

Pour la seconde, il s’agissait de déployer un système de censure d’Internet à l’échelle nationale, pour faciliter le travail de la police, et montrer qu’on fait quelque chose contre le terrorisme. Je ne l’invente pas, il s’agit très exactement de l’argumentaire déployé au parlement en réponse à ceux qui mettaient en doute l’efficacité des mesures prévues.

Ces deux lois sont passées, à quelques détails près, telles que le gouvernement et les services administratifs de police les ont écrites.

Vous pensez peut-être que des experts techniques regardent les lois, afin d’en vérifier la pertinence. Et vous avez raison. Les experts, et des instances consultatives indépendantes créées par le gouvernement comme le Conseil National du Numérique, ou la Commission Numérique de l’assemblée nationale, ou des associations indépendantes comme la Quadrature du Net, la fédération internationale des droits de l’homme (FIDH), la ligue des droits de l’homme (LDH), Reporters sans frontières (RSF), le syndicat de la magistrature, et bien d’autres, ont regardé les mesures techniques et juridiques. Et ils ont tous dit non.

Puis leur avis a été ignoré par les parlementaires.

Comment cela s’est-il passé, et comment cela va-t-il se passer à nouveau ?

D’abord, le gouvernement annonce un grand projet de loi. Les lois de programmation militaire sont un exercice récurrent obligé, les lois terrorisme sont un exercice médiatique destiné à distribuer quelques facilités aux services de police tout en vendant de la sécurité à l’opinion publique, qui, paraît-il, en réclame, estimant, elle, n’avoir rien à se reprocher (les points injustement perdus avec les radars automatiques ne comptent pas).

Nous allons maintenant avoir droit à la loi sur le renseignement, qui vise à faciliter le travail des services de renseignement. Ce n’est pas moi qui le dis, c’est Sébastien Pietrasanta, dans une interview sur BFM. https://twitter.com/Europe1/status/577791836695212032. Sébastien Pietrasanta a été rapporteur de la loi terrorisme.

Dans cette interview, on vérifie ainsi déjà ce que j’écrivais plus haut sur les lois précédentes :

L’autre évolution majeure de ce texte, c’est davantage de protection des agents pour enquêter. Les agents des services spécialisés ne seront plus exposés à des risques pénaux car pour la première fois en France, le projet vise à offrir un cadre légal général à des activités (…) susceptibles de porter atteinte à la vie privée et au secret des correspondances.

Vous avez bien lu. Les pratiques illégales ne doivent pas être sanctionnées. Il faut, au contraire, couvrir les agents qui sortaient de leurs prérogatives. On appelle cela protéger l’état de droit.

Jean-Pierre Sueur, sénateur du Loiret et vice-président de la commission des lois du sénat, et Jean-Jacques Urvoas, président de la commission des lois de l’assemblée nationale n’ont, lors des interviews données aux journaux lors des lois précédentes, jamais fait mystère de leurs rencontres régulières et de leurs liens étroits avec les services de renseignement, afin d’en connaître les desiderata à chaque fois qu’il est question de légiférer. [voir ainsi ce portrait de Jean-Jacques Urvoas, rapporteur de la loi renseignement, qui confirme l’affirmation ci-dessus de Sébastian Pietrasanta, et également cet avis chez Authueil: “Il est devenu le porte-voix des services de renseignement, alors qu’il est censé en assurer le contrôle politique…”]

Il en sera donc très certainement de même pour la loi renseignement.

La loi va être rédigée par le gouvernement avec l’aide des services de police et de renseignement concernés, qui y mettront ce dont ils ont besoin pour “travailler”, en y joignant l’argumentaire qui devra convaincre les parlementaires du bien fondé des dispositions étudiées, afin qu’ils votent lesdites dispositions.

Ici, petit aparté.

Pour un policier, la procédure lors d’une enquête est parfois lourde, et en particulier lorsqu’elle requiert des autorisations délivrées par un juge dans le souci de protéger les libertés publiques. Le juge est un empêcheur de policer en rond, c’est même une partie de son rôle.

Pour un policier qui veut pouvoir travailler efficacement, et particulièrement dans une administration qui manque d’effectifs ou de moyens, il est intéressant que l’on coupe les coins des procédures, et il est compréhensible sinon normal qu’il demande pour cela l’aide du législateur. A fortiori s’il travaille déjà illégalement sous la procédure “allégée”.

Fin de l’aparté.

Les parlementaires vont voter lesdites dispositions. Oh, bien sûr, la loi ne passera pas tout à fait telle quelle. Il y aura quelques discussions sur des détails, faut-il conserver ceci 6 ou 12 mois, faut-il notifier cela par une lettre recommandée avec accusé de réception ou un simple courrier électronique peut-il tenir lieu de notification.

Des amendements seront déposés par certains députés, et certains seront votés même s’ils n’ont pas été proposés par le gouvernement. C’est la démocratie.

Mais pour l’essentiel, la loi passera.

Pourquoi ?

Parce qu’en matière de police, la majorité (ici le PS) fait ce que lui demande l’administration.

Parce que l’opposition (ici l’UMP) est majoritairement d’accord.

Oh, quelques frondeurs du PS et de l’UMP, une demi-douzaine au maximum, pourront voter contre telle ou telle disposition et exprimer leur mécontentement, qui sera visible sur DirectAN ou DirectSénat et dûment consigné dans les rapports des débats.

Quelques journalistes et associations feront des compte-rendus argumentés et détaillés démontrant les dangers de certains articles. Les spécialistes les liront entre eux, seront d’accord.

Personne ne les écoutera car le sujet est bien trop compliqué, et le résumé de 3 minutes effectué au journal télévisé montrera qu’il n’y a pas de quoi fouetter un chaton, puisqu’il s’agit d’assurer la tranquillité de notre pays.

Et le reste de la population, estimant n’avoir rien à cacher, ayant confiance quasi-aveugle en l’administration et l’état de droit, et pensant qu’on veut sincèrement la protéger, laissera faire.

C’est beaucoup moins important que de savoir qu’un footballeur a insulté la France, ou que de connaître la facture du bureau d’un patron de radio, ou le gagnant à la voix (pas celle de l’urne).

Il existe donc deux partis de gouvernement qui votent, au choix, des lois de commande de l’administration (le PS), ou des lois de commande des lobbies (au fait, n’oubliez pas d’installer votre détecteur de fumée), ou des lois sécuritaires (l’UMP). Les lobbies ont relativement mauvaise presse en France, parfois leurs demandes peuvent échouer. L’administration jouit encore, en revanche, d’une certaine aura de respectabilité.

Ici, nous avons une loi sécuritaire demandée par l’administration, ce qui lui permet de cumuler les voix PS et UMP. Elle passera, c’est d’ores et déjà une certitude.

Et, au passage, c’est une raison de ne pas faire confiance au PS au pouvoir. Il n’est vaguement bon que dans l’opposition à la droite quand il s’agit de défendre nos libertés : il avait ainsi combattu avec succès, bien que ce soit à la marge, certaines dispositions liberticides qu’il a votées sur demande de l’administration depuis qu’il est arrivé au pouvoir.

Les GAFA et Orwell 2015

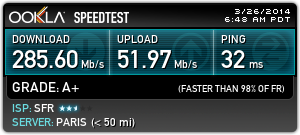

La nouvelle loi prévoit — entre autres, mais à quoi bon entrer dans les détails — de forcer Google, Facebook et consorts, voire votre fournisseur d’accès, à collaborer avec les services de renseignement dès qu’il s’agira de fouiner dans votre courrier électronique, vos messages privés, vos traces de connexion, vos sessions chiffrées, etc.

En somme, la différence avec le 1984 d’Orwell, c’est que l’infrastructure de surveillance a été déployée sur fonds privés par des sociétés qui en font un tout autre usage et qui permettent son exploitation et son expansion. Cette infrastructure ne coûte rien du tout à l’état. Il lui suffit de voter quelques articles de loi pour s’y donner accès à des informations dont même Orwell n’avait pas rêvé. Et de préférence, sans juge : pourquoi faire compliqué ?

Cette évolution permet à l’état de limiter les moyens de surveillance qu’il a besoin de déployer lui-même, et d’aller beaucoup plus loin qu’il ne pourrait le faire lui-même.

Ce 1984 amélioré est l’idéal d’efficience technocratique : une administration moderne externalisée mais quasi-omnisciente, dirigée par un état ruiné, utilisant des infrastructures gérées par le privé et largement financées par des revenus civils.

Une loi d’efficacité, votée par des parlementaires qui ne comprennent pas les tenants et les aboutissants des évolutions techniques (voire, pour beaucoup, s’en gargarisent), qui rêvent depuis des années de damer le pion des GAFA qui empiètent de manière humiliante sur la souveraineté nationale, et qui estiment — peut-être à raison — que la sécurité est beaucoup plus vendeuse électoralement à notre époque que la protection de la vie privée ou des libertés.

C’est pour cela que l’évolution semble, malheureusement, inévitable.

Oh, vous pouvez appeler votre député ou votre sénateur. Vous aurez au moins, ainsi, la satisfaction d’avoir fait ce qui était en votre pouvoir pour éviter l’inévitable.

Addendum : et les recours ?

La déclaration universelle des droits de l’homme dispose en son article 12 :

Nul ne sera l’objet d’immixtions arbitraires dans sa vie privée, sa famille, son domicile ou sa correspondance, ni d’atteintes à son honneur et à sa réputation. Toute personne a droit à la protection de la loi contre de telles immixtions ou de telles atteintes.

De même, la convention européenne des droits de l’homme, en son article 8, qui permet cependant des ingérences “prévues par la loi”, n’avait peut-être pas pensé que les services de renseignement pourraient modifier la loi à leur convenance :

-

Toute personne a droit au respect de sa vie privée et familiale, de son domicile et de sa correspondance.

-

Il ne peut y avoir ingérence d’une autorité publique dans l’exercice de ce droit que pour autant que cette ingérence est prévue par la loi et qu’elle constitue une mesure qui, dans une société démocratique, est nécessaire à la sécurité nationale, à la sûreté publique, au bien-être économique du pays, à la défense de l’ordre et à la prévention des infractions pénales, à la protection de la santé ou de la morale, ou à la protection des droits et libertés d’autrui. »

Mais on peut noter que la déclaration des droits de l’homme et du citoyen de 1789, base de la constitution française, ne dispose d’aucun article équivalent.

Le recours devant le conseil constitutionnel

Alors oui, il existe bien une instance chargée de veiller à la constitutionnalité des lois, c’est le conseil constitutionnel. Mais son rôle a été soigneusement verrouillé pour que ce ne soit qu’une arme d’opposition politique.

Je vous invite à en lire ici les modalités de saisine : 60 députés ou 60 sénateurs. Point.

À ce jour, les citoyens ne peuvent donc saisir, ni directement ni indirectement, le Conseil constitutionnel de la constitutionnalité d’une loi avant sa promulgation.

Pensez-vous qu’une loi votée à la quasi-unanimité ait une chance de voir un recours, alors que les lois précédentes n’y ont pas eu droit, malgré la majorité ténue dont dispose le PS ?

Sur la LPM, des députés UMP menés par Laure de la Raudière ont ainsi essayé de recueillir 60 signatures à la fin 2013. Les instances du parti, souhaitant éviter tout recours, ont vite sifflé la fin de la récré, faisant capoter l’initiative.

Il existe, tout de même, introduite en 2008, la question prioritaire de constitutionnalité, qui peut être soulevée à l’occasion d’un procès :

Cette réforme ouvre aux citoyens le droit de contester la constitutionnalité d’une loi promulguée à l’occasion d’un procès.

Et l’Union Européenne ?

L’Union Européenne est capable de mettre des bâtons sérieux dans les roues des initiatives politiques françaises. Cela s’est déjà produit à de nombreuses reprises, pour protéger nos libertés, le consommateur, ou le contribuable, contre certains lobbies locaux.

On comprend donc pourquoi elle est vivement critiquée par notre monde politique pour la perte de souveraineté que cela entraîne.

[Mise à jour du 21/3/2015] Liens pertinents sur le même sujet

Je complèterai au fur et à mesure.

Le projet de loi, qui a été publié bien après qu’il ait circulé chez les happy few (pas vous, pas moi).

Chez Tristan Nitot : Loi Renseignement : un vendredi à Matignon.

Chez Authueil : Le fondement de la confiance.

Chez Rubin Sfadj, sur la séparation des pouvoirs : Qu’est-ce que la démocratie ? (Ou une analyse préliminaire de la loi Renseignement)

L’avis de Georges Moréas, commissaire principal honoraire : un avenir privé de vie privée ?